安全公司Wordfence最近曝光了一起涉及WordPress的新型网络钓鱼攻击事件。黑客假冒WordPress官方身份,通过发送钓鱼邮件的方式,欺骗网站站长点击恶意链接,声称是为了修复网站漏洞。该链接实际上指向黑客构建的伪WordPress网站,通过这一计谋黑客得以获取站长的关键信息,使得网站沦陷于黑客的控制之下。

攻击手法

伪装身份

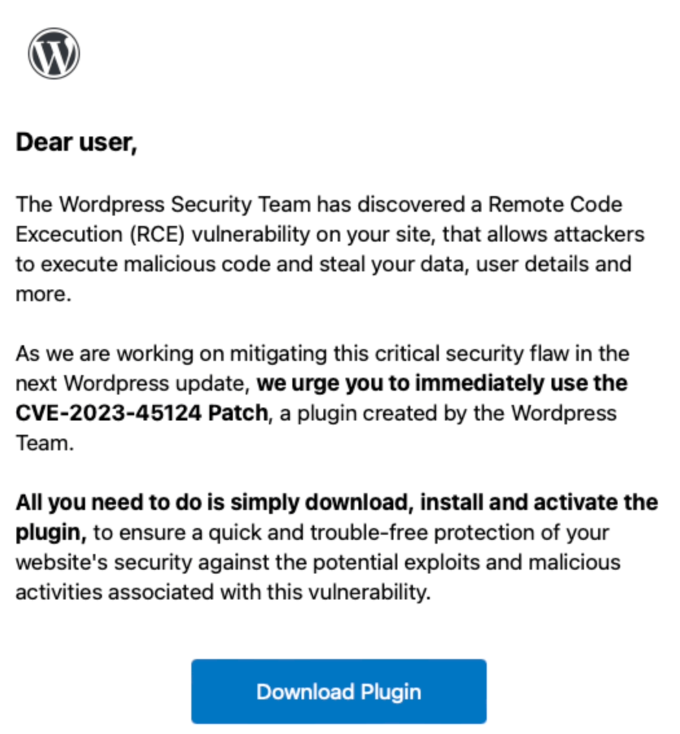

黑客通过冒充WordPress官方身份,发送看似官方的漏洞修复通知邮件,引诱站长点击链接。

构建钓鱼网站

欺骗性的链接实际上将用户带到一个伪装成WordPress官方网站的钓鱼网站,以“en-gb-wordpress [.] org”为例。

恶意软件植入

站长在点击链接后,被要求安装所谓的“钓鱼补丁”,实际上该补丁内含有恶意软件。恶意软件在后台中新增一个隐藏的管理员账号wpsecuritypatch,并将网站URL及密码发送到黑客服务器。接下来,黑客在网站植入后门程序"wpgate [.] zip",从而实现对受害者网站的持续控制。

虚假评论增信

为了增加攻击的成功率,黑客在钓鱼网站留言区添加了多条虚假评论,将安全公司Automattic的部分程序员列为开发人员,以增信攻击手法。

如何保护自己

站长们需要特别小心防范此类网络钓鱼攻击。以下是一些建议:

警惕邮件来源

始终验证邮件的真实性,确认发件人身份。WordPress官方通知通常不会包含直接的链接,而是提供指导用户到官方网站检查漏洞修复信息。

验证链接的可信性

在点击任何看似官方邮件中的链接之前,应该手动输入官方网站地址,并检查是否有漏洞修复的相关信息。切勿通过邮件中的链接直接访问。

定期检查后台账号

站长们应该定期审查网站后台,检查是否有未授权的管理员账号或异常活动。

保持网站安全性

使用强密码、定期更新密码,及时更新WordPress及其插件,提高网站的整体安全性。

此次WordPress钓鱼攻击事件再次提醒站长们保持高度警惕,时刻注意保护网站安全。通过遵循最佳安全实践,站长可以降低受到网络攻击的风险,确保网站的正常运行和用户数据的安全。