Chameleon木马揭秘

1. 木马身份

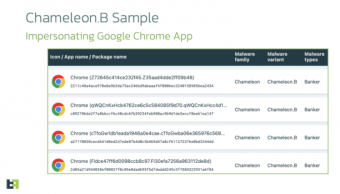

安全公司Threat Fabric最新曝光一款名为“Chameleon”的恶意木马。这一威胁以伪装谷歌Chrome浏览器及银行应用的形式悄然而至,一旦安装,便开始在后台默默录制用户屏幕,将敏感隐私信息传送给黑客。

2. 伪装手法

Chameleon木马最早于今年1月现身,当时伪装成一家国际银行的App。在Android 13环境中进行测试时,研究人员发现该App在安装后会提示用户启用“辅助功能”。如果用户不加注意同意了App的权限申请,设备就会遭到入侵。

3. 隐私侵犯手段

该木马具备监测设备中KeyguardManager API和AccessibilityEvent事件的能力。它能够读取设备的“锁定状态”并“强制禁用设备生物识别功能”。结果,受害者只能通过密码解锁设备或进行付款,而黑客则可通过录屏内容获取用户的密码。

4. UI覆盖攻击

Chameleon木马不仅仅限于后台录屏,还能实施UI覆盖攻击(UI Redressing)。这意味着它可以在受害者设备上展示“伪装界面”,欺骗用户输入敏感信息。研究人员警告用户,应该只从“受到信任”的应用商店下载App,避免从“弹出广告”中获取任何应用,以免中招该木马。

防范提示

用户面对类似威胁时,应保持警惕,只在可信任的平台下载应用。同时,注意审查应用权限并避免随意同意敏感权限的申请。通过保持系统和应用的及时更新,可以增强设备的安全性,提高抵御此类威胁的能力。